Heute Nachmittag hat mich auf meinem privaten Festnetzanschluss ein Anruf von «Microsoft» erreicht.

Der Herr hat mir in englischer Sprache erklärt, dass mein Computer von einem Trojaner befallen sei und ein schwerwiegendes Problem für mein ganzes Netzwerk bestehe sowie die Lizenz meines Windows gesperrt wurde.

Da dachte ich mir, ich spiele mal mit und startete meine Windows 7 Hyper-V VM. Der «nette» Supportmitarbeiter wies mich Schritt-für-Schritt an, den Eventviewer zu öffnen. Ich leistete Folge und wie auf jeder Windows Installation üblich, fanden sich tatsächlich einige Warn- und Fehlermeldungen.

Die Banden welche diese Betrugsmasche anwenden gehen recht professionell zu Werke, nach Angabe der Systemsprache konnte dieser mich wortgenau durch die deutsche Windows 7 Installation lotsen.

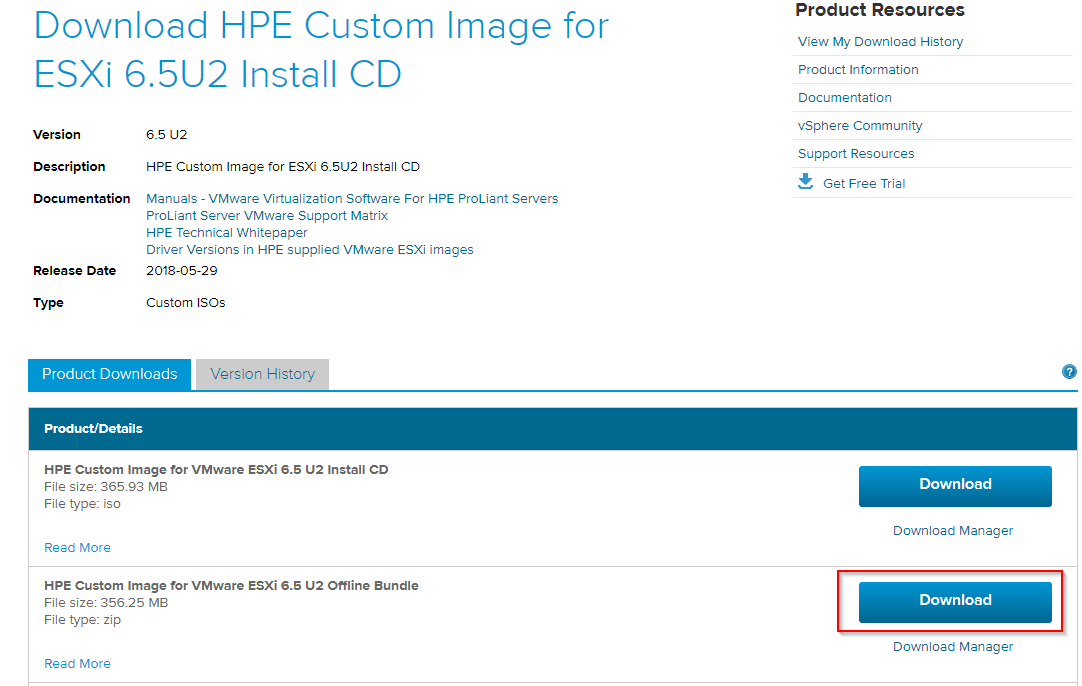

Nun wurde mir angeboten, meine Probleme durch ihn weiter analysieren zu lassen, dazu soll ich ein kleines («Microsoft») Tool von einer Webseite herunterladen. Ich folgte brav seinen Anweisung und lud von der SupRemo Webseite den entsprechenden Client herunter. Ähnlich wie beim bekannten Teamviewer muss dem Supporter eine ID und ein Passwort mitgeteilt werden, was ich auch tat. Er übernahm also die Kontrolle über meine VM und erklärte mir, was er alles tat. Er zeigte mir in der Systemkonfiguration die Dienste, welche den Status beendet tragen, dies sei sehr problematisch, da es sich dabei um Sicherheitsfunktionen handle. Weiter öffnete er den Zertifikatsmanager und präsentierte mir ein im Jahr 2000 abgelaufenes Microsoft Root Zertifikat welches in jeder (zumindest Windows 7) Installation noch in den vertrauenswürdigen Stammzertifizierungsstellen liegt. Dies sei meine Microsoft Windows Lizenz welche aufgrund meines verseuchten Computers ausgelaufen sei und erneuert werden müsse.

Nun installiert der Scammer zu meiner Überaschung noch einen Teamviewer. Dieser laufe bei meiner sehr langsamen Internetverbindung besser (Die VM war durch mich vorgängig auf 1 Mbit/s Up- und Download gedrosselt).

Das gesamte Telefonat fand in Englisch statt, wir hatten eigentlich keine Probleme mit der Verständigung. Jedoch hat er mir meine Computerprobleme, die Auswirkungen und die Begriffserklärungen für mich im Google Translate in English verfasst und on-the-fly ins deutsche übersetzen lassen. Nun gut. Er erklärte mir die Begriffe Trojaner, Spam, Junk etc.

Da die Internetverbindung immer noch nicht schneller wurde bat er mich, doch meine anderen Computer oder Tablets etc. auszuschalten, diese seien auch sehr gefährdet und ebenfalls infiziert. Auch soll ich mein Handy ausschalten, ich kam dieser bitte nach.

(Was er aber nicht wusste, mein Festnetztelefon ist auf das betreffende Handy umgeleitet, ich folgte natürlich trotzdem seinen Anweisungen, was die telefonische Verbindung unterbrach. Ich solle mein Handy wieder einschalten lies er mich schriftlich bitten. Ich lasse ihn aber erstmal 5-10 Minuten warten… und genehmige mir mal eine Tasse Kaffee.)

Kaum ist das Handy wieder eingeschaltet, hat er sofort wieder angerufen und ich entschuldigte mich für meinen Fauxpas.

Nun gings ums Geschäftliche. Ich bekam die Info, dass seine Dienstleistung, die Bereinigung und die Lizenzaktivierung für zwei Jahre, CHF 15.00 kosten würde. Als Zahlungsmöglichkeiten bot er mir Kreditkarte, E-Banking oder iTunes Geschenkkarte an. Auf Nachfrage ob iTunes denn nicht von Apple sei, kam ein Nein, Microsoft betreibe iTunes im Auftrag von Apple. Als Beweis legte er mir die Suchergebnisse von Begriff iTunes von microsoft.com vor.

Nun gut. Ich nahm das mal erstaunt zur Kenntnis.

Da ich angegeben habe, keine Kreditkarte und kein E-Banking zu besitzen, blieb aus seiner Sicht nur noch eine Möglichkeit übrig. Aus meiner Sicht bot ich ihm noch den Versand per Couvert mit der Post an, dies lehnte er jedoch nach einigen Sekunden Überforderung ab, dies sei zu unsicher.

Ich solle doch in einem Kiosk die iTunes Karten im Wert von CHF 500.00 kaufen, er werde mir dann die restlichen 485.00 auf mein Bankkonto zurück überweisen. Es sei leider so, dass die 500.00 von der «Company» ein Minimalbetrag sei.

Nun verhandelte ich mit ihm auf 150.00 Sfr. Da ich angab nicht mehr in meiner Brieftasche mitzuführen.

Nach einer Abklärung beim «Manager», gab er mir grünes Licht, ich solle die Karten im Wert von 150.00 holen gehen. Ich lies ihn im glauben dies zu tun. Er nahm in dieser Zeit keinerlei Aktionen auf meinem Computer vor.

Er fragte nur von Zeit zu Zeit per Translate «Sir, are you back?» Nach einer guten halben Stunde, schrieb ich mal «Yes sir»zurück. Augenblicke später klingelte das Telefon, was mich zur Annahme bringt, dass er tatsächlich eine halbe Stunde damit verbrachte meinen Bildschirm zu beobachten.

Ich solle die zwei Codes (1x 50, 1x 100) doch bitte ins Browserfenster tippen. Leider ging aber gerade dann meine Tastatur scheinbar «defekt». Nun wurde er ungeduldig. Er hatte mit mir immerhin schon über eine Stunde Beschäftigung. Er wollte die Codes nun per Telefon übermittelt erhalten. Leider wusste ich bis dato nicht dass alle iTunes Codes mit X beginnen, er jedoch schon… Hörbar genervt fragte er mich ob ich die Karten denn wirklich habe. Dies habe ich mit einem einfachen und ehrlichen «No.» beantwortet. Seine Gefühlslage spiegelte sich nun in seiner Stimme nieder. Während er mich noch telefonisch zutextet, erstellte er mit dem Tool syskey ein Boot Passwort. Ich konnte nur noch herzlich lachen, ich fragte ihn was er da versuche, er sei in einer VM und könne absolut keinen Schaden anrichten. Da er anscheinend nicht verstanden hat was ich ihm sagen wollte, lies ich ihn mal weitermachen. Er wollte nun noch einen drauf setzen. Er hat im Taskmanager den explorer.exe Prozess beendet und ging davon ausging dass ich jetzt total verloren wäre. Er wünschte mir noch viel Spass mit meinem defekten System. Ich zeigte ihm noch kurz wie schnell ein solcher Prozess wieder gestartet ist. Er beendete darauf hin äusserst genervt unser für mich sehr amüsantes Telefonat und verabschiedete sich von meinem Computer.

Was ich noch nicht erwähnt habe, er hat zum Beweis seiner Zugehörigkeit zu Microsoft eine Teamviewer Session von meinem Rechner zu seinem getätigt. Diese ID war dann nach seinem Verbindungsabbruch noch drin. Mein Verbindungsversuch zu seinem Desktop wurde aber leider entdeckt bevor ich seine Eingaben blockieren konnte. Darauffolgende Versuche wurden irgendwann durch die DoS Protection von Teamviewer unterbunden.

Ich raubte ihm durch diese Aktion mehr als eine Stunde seiner Zeit und hoffe dass er dadurch vlt. ein oder zwei Opfer weniger Scammen konnte…